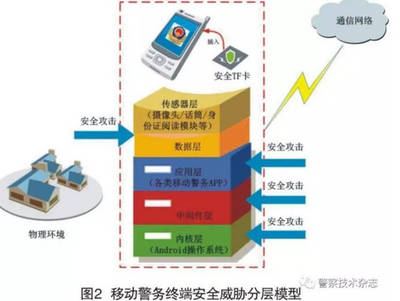

移动警务终端信息安全威胁研究 聚焦通信设备软硬件双重风险

随着警务工作信息化、移动化进程的加速,移动警务终端已成为一线执法人员不可或缺的重要工具。这些集成了通信、定位、数据查询、现场执法等多种功能的设备,极大地提升了警务效率和响应能力。其通信模块的软硬件作为信息传输与处理的核心载体,也面临着日益严峻的安全威胁。本文旨在系统分析移动警务终端在通信设备软硬件层面面临的主要信息安全风险,并探讨相应的防护思路。

一、 硬件层面的安全威胁

移动警务终端的硬件是其安全性的物理基础。针对通信设备硬件的威胁主要包括:

- 设备丢失或被盗:终端本身可能因意外遗失或遭窃取,导致设备完全落入非授权人员手中。攻击者可通过物理拆解、芯片探测、总线监听等手段,直接读取存储芯片中的敏感数据(如加密密钥、警务数据缓存),或通过硬件接口(如USB、调试接口)植入恶意硬件或进行固件提取分析。

- 硬件后门与供应链攻击:终端及其通信模块(如基带芯片、射频模块)可能在生产、组装、流通环节被植入恶意硬件或留有未公开的调试后门。这些硬件层面的漏洞或预留接口可能被利用,实现远程监听、数据窃取或设备控制,且通常难以通过软件更新修复。

- 侧信道攻击:攻击者通过分析设备运行时的物理特征(如功耗、电磁辐射、时序信息等)来推断出加密密钥等敏感信息。通信模块在处理加密通信时,其硬件运算过程可能泄露关键信息。

- 硬件故障与老化:长期野外使用可能导致设备物理损坏、接口松动或元器件老化,影响通信稳定性,甚至可能引发数据读写错误或系统崩溃,造成数据丢失或服务中断。

二、 软件层面的安全威胁

软件是移动警务终端功能实现与数据交互的“大脑”,其脆弱性同样不容忽视:

- 操作系统与固件漏洞:终端搭载的操作系统(如定制化Android)以及通信基带固件可能存在未修补的安全漏洞。攻击者可利用这些漏洞进行权限提升、远程代码执行,从而完全掌控终端,窃取通信内容、位置信息、警务应用数据等。

- 恶意应用与软件供应链风险:非官方或未经严格安全检测的应用程序可能携带恶意代码,通过请求过度权限、后台隐蔽运行等方式,收集终端信息、监听通信或作为跳板攻击其他系统。警务应用开发、分发环节若被渗透,也可能引入安全隐患。

- 通信协议与数据泄露风险:终端与后台服务器、其他终端之间的无线通信(如4G/5G、Wi-Fi、蓝牙)若协议实现存在缺陷或加密强度不足,可能遭受中间人攻击、信号劫持或窃听,导致传输中的敏感数据明文或弱加密泄露。

- 应用数据存储与残留风险:警务应用在处理、缓存敏感数据时,若存储加密不当或清除机制不完善,可能导致数据在本地被非法恢复。设备报废或重分配时,若数据擦除不彻底,也存在信息泄露风险。

- 身份认证与访问控制缺陷:终端解锁、应用登录、服务访问等身份认证机制若过于简单(如弱口令、固定密码)或被绕过,将导致非授权访问。权限管理模型不严谨也可能导致应用越权访问敏感资源。

三、 综合防护策略建议

面对软硬件交织的安全挑战,需构建“端-管-云”协同、多层次纵深防御体系:

- 强化硬件安全根基:采用具备安全启动、可信执行环境(TEE)、硬件加密引擎、物理防拆机机制的终端。加强对通信模块等核心硬件的供应链安全审计与可信验证。推广使用专用安全芯片存储关键密钥与敏感数据。

- 夯实软件安全防线:建立严格的移动终端操作系统与固件安全基线,及时修补漏洞。对警务应用实行全生命周期的安全开发、白名单管理和沙箱隔离。强制使用强加密通信协议(如国密算法),并实现端到端加密。实施严格的身份鉴别、多因素认证与动态权限管理。

- 完善管理与响应机制:制定并严格执行终端设备全生命周期管理制度,涵盖配发、使用、维修、报废等环节。部署移动设备管理(MDM)或统一端点安全(UES)平台,实现远程监控、策略下发、数据擦除和失窃保护。建立针对移动警务终端的安全事件应急响应预案,并定期开展安全培训和攻防演练。

移动警务终端的信息安全是保障警务工作高效、合法开展的生命线。通信设备软硬件的安全威胁具有隐蔽性、专业性和潜在危害大等特点。必须正视这些风险,从技术、管理、制度多个层面系统性地构建主动、动态、纵深的安全防御能力,方能在享受移动警务带来的便利的牢牢守护警务数据与通信的安全底线。

最新产品

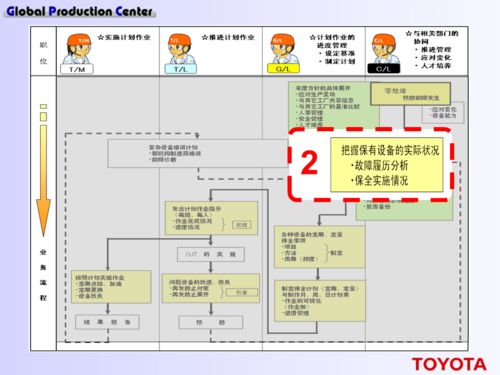

“我们从不做设备维修” 从丰田看中日工厂管理理念的深层鸿沟

广州投影一体机与智能互动教学设备 未来教育的新选择,厂家火热招商中

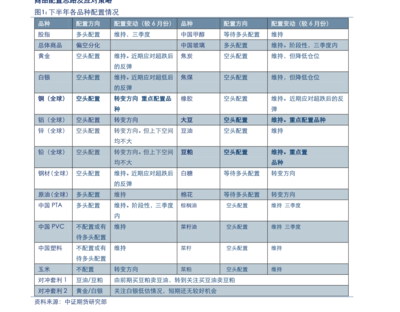

大盘调整北上资金疯狂买入为那般,通信设备软硬件迎布局良机?

卡接模块在通信设备中的应用与慈溪市锐速通信设备厂的技术优势

聚焦慈溪市中星通信设备厂 今日通信设备软硬件行情与供应链动态分析

北京上市公司全览 通信设备软硬件行业深度剖析

好用安全稳定 每开创新全面升级无源NFC智能锁具方案,引领通信设备软硬件新标杆

杭州米科传感 一体式超声波液位计批发与通信设备软硬件的专业融合

聚焦通信行业新势力 探访慈溪市锐速通信设备厂的专业制造之路

24芯光缆分纤盒的尺寸标准及其与通信设备软硬件的协同应用